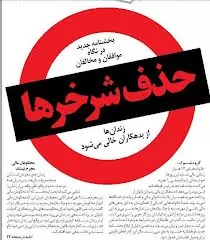

جرائم اینترنتی-مشکلات و راهکارهابر پاه قوانین مالزی(2)

جرائم اینترنتی-مشکلات و راهکارهابر پاه قوانین مالزی(2)

جرایم اینترنتی - مشکلات و راهکارها بر پایۀ قوانین مالزی ( 2 )

قانون جرایم کامپیوتری 1997 : راه حلی برای این مشکل؟

در راستای تأسیس کوریدور عالی رسانه ای ( MSC ) توسط نخست وزیر مالزی در سال 1996، دولت مالزی 2 قانون جدید را که اصطلاحاً قوانین اینترنتی نامیده میشوند را معرفی کرد. این قانون شامل قانون جزای کامپیوتری 1997، قانون امضای دیجیتالی 1997، قانون پزشکی 1997 میباشد. اخیراً قانون جزای کامپیوتری 1997 ( 97 CCA ) از ابتدای ماه ژوئن سال 2000 به اجرا گذاشته شد. بر این امید هستیم که با اجرای این قانون، تا حدی بتوانیم بر مشکلاتی که فعالیتهای خلافکارانه در جهان اینترنت ایجاد کردهاند فایق آییم. 97 CCA تنها 12 ماده دارد که همگی تا حد زیادی بر روی جرایمی که از طریق استفاده از کامپیوتر ناشی میشوند تمرکز دارد و شامل جرایمی است که از طریق کامپیوترهای متصل به شبکه اینترنت انجام میشود.

این قانون 3 تخلف عمده را مطرح کرده :

1- دسترسی غیر قانونی به مطالب کامپیوتر که به آن مسدود کردن (هک کردن) نیز میگویند (بخش 3 از 97 CCA )

2- دسترسی غیر قانونی با سو نیت به قصد ارتکاب جرم و یا سهولت بخشیدن به جرایم بعدی.

3- ایجاد تغییرات غیر قانونی در مطالب موجود در کامپیوتر (بخش 5 97 CCA )

در توصیف تخلفات ذکر شده در بالا شفاف سازی معنای کامپیوتر ضروری به نظر میرسد. قانون 97 CCA یکی از معدودترین قوانین بینالمللی بود که کامپیوتر را با توجه به هدفی که خود دنبال میکند تعریف کرد. معنای ذکر شده در بخش 2 97 CCA چنان فرا گیر است که تمامی پیشرفتهای تکنولوژی را در بر میگیرد. با وجود پوشش دهی گسترده آن، در مورد اینکه تا کجا این مفهوم عملکرد یک پردازشگر ریز را در مایکرو ویو و یا یخچال را شامل میشود نامفهوم و گنگ است. آیا شخصی به خاطر اینکه به سیستم پردازشگر بدون مجوز دسترسی پیدا کرده متهم میشود؟ این سئوال هنوز بی جواب مانده است.

تحصیل غیر قانونی مطالب و محتویات کامپیوتر :

بخش 3 ( 1 ) از 97 CCA شخصی را زمانی بزهکار میداند که :

a ) شخصی از کامپیوتر برای دسترسی به هر برنامه و اطلاعاتی که در آن ذخیره شده است استفاده کند.

b ) دسترسی او غیر قانونی باشد.

c ) در موقع استفاده از کامپیوتر بداند که دسترسی وی غیر قانونی است.

این ملزومات قابل افزایش هستند. برای بر آوردن ضرورت اول، هکر باید عملیاتی را برای دسترسی به اطلاعات ذخیره شده در کامپیوتر انجام دهد. عبارت «انجام عملیات» در این قسمت مورد سئوال است. تا چه اندازه شخصی میتواند عملیاتی را بر روی کامپیوتر انجام دهد؟ همانگونه در بخش 2 97 CCA گفته شد، عملیاتی چون محاسبات منطقی، حذف، ذخیره و باز خوانی، ارتباطات با و یا از کامپیوتری را شامل میشود؛ و این به طور واضح مستلزم دوباره روشن کردن دستگاه کامپیوتر است. کلمات ارتباطات و ارتباطات رسانه ای نشان دهنده آن است که این زیر مجموعه تنها به جرم دسترسی به اطلاعات محدود نمیشود.

این بدان معناست که این جرم میتواند هم توسط شخصی که دسترسی مستقیم به کامپیوتر دارد و هم توسط هکر حرفه ای اینترنتی انجام شود. دسترسی به یک کامپیوتر خاصی لازم و ضروری نیست. غالباً گزارش میشود که هکرها به طور شانسی تماس تلفنی برقرار میکنند تا بتوانند افراد متصل به سیستم کامپیوتری را پیدا کنند. اولین لازمۀ ارتکاب جرم بخش 3 زمانی مثمر ثمر واقع میشود که حتی اگر هکر قربانی را نشناسد ارتکاب جرم با موفقیت انجام شود. اول اینکه باید قصد و نیتی برای دزدی اطلاعات وجود داشته باشد و دوم اینکه مجرم بداند دسترسی وی غیر قانونی است. پرونده ای که نشان گر این وضعیت است پروندۀ RV sean cropp، متهمی که به محل کار کارفرمای قبلی خود باز گشته بود تا وسایلی را خریداری کند. هنگامی که دستیار فروشنده متوجه نبوده، متهم دستورات را به کامپیوتر میدهد و برای خود درصد تخفیف قابل ملاحظه ای را لحاظ میکند.

قاضی در جلسه اول دادگاه صحبت وکیل را مبنی بر قصد داشتن مجرم به ارتکاب جرم را میپذیرد که «هر کامپیوتر» که در بخش 1 1990 CMA (معادل بخش 3 97 CCA مالزی) ذکر شده مستلزم وجود کامپیوتر دومی نیز هست. اما این ادعا توسط دادگاه تجدید نظر رد شد و بیان شد که «معنای طبیعی و ساده واضح و آشکار» در AG reference ذکر شده است. دومین لازمه این بخش در ارتباط با دسترسی غیر قانونی است. اینکه آیا دسترسی پیدا کردن قانونی و غیر قانونی است در بخش ( 5 ) 2 97 CCA به شکل زیر آمده است.

a ) خود شخص حق دسترسی به اطلاعات را نداشته.

b ) وی از رضایت و یا اجازه شخصی که حق دسترسی به اطلاعات را داشته برخوردار نبوده است.

اولین مورد واضح و آشکار است. این دسته به افرادی اشاره دارد که بدون هیچ حقی، به سیستم اطلاعاتی کامپیوتر دسترسی پیداکرده اند. برای اثبات اینکه دسترسی شخصی غیر قانونی است، نیت دارنده کامپیوتر باید شفاف سازی شود. به عنوان مثال، ارائه دهنده یک سرویس اطلاعاتی ممکن است از روی رغبت به بازدید کنندگان اجازه دسترسی به یک سری اطلاعات را بدهد اما ساییر اطلاعات را تنها در اختیار استفاده کنندگان محدودی بگذارد. ارائه کنندگان سرویسها برای نشان دادن قصد خود مبنی بر اینکه بخشهای خاصی از اطلاعات در اختیار بینندگان قرار دارد، ملزم میشوند که هر محدودیت دسترسی را به اطلاع بازدید کنندگان سایتها قرار دهند. برای این کار آنها میتوانند برای ورود به سیستم از بیننده رمز و یا کد شناسایی بخواهند. شخصی که چنین اطلاعاتی را نداشته باشد متوجه میشود که از لحاظ قانونی اجازه پیشروی ندارد.

دومین گروه از دسترسی غیر قانونی مربوط به شخصی است که خود اجازه استفاده از رمز را دارد ولی اجازه ندارد که این حق را به شخصی دیگر بدهد مانند نوع رابطۀ کارفرما و کارگر که در این نوع رابطه اگر چه کارگر اجازه دسترسی به سیستم کامپیوتری را دارد اما حق کنترل آن را نداشته و در نتیجه نمیتواند این حق را به شخصی دیگر واگذار کند. پروندۀ Vignell Dpp در مورد دو افسر پلیس بود که هر دو به کامپیوتر ملی پلیس ( prvc ) برای مقاصد شخصی دسترسی داشتند. این اشخاص بر طبق بخش 1 CMA 90 مجرم شناخته شده و در دادگاه محکوم شدند آنها موفق شدند از رأی صادره به دادگاه Crown در خواست تجدید نظر کنند؛ و درخواست آنها توسط دادگاه مورد تأیید قرار گرفت. سئوال اصلی اینجاست که آیا شخص که برای هدفی خاص اجازه دسترسی به سیستم کامپیوتری را دارد میتواند با استفاده قانونی خود به منظور انجام اهداف غیر قانونی جرم بخش 1 را مرتکب شود؟

دادگاه تجدید نظر بر این عقیده بودند که این افسران پلیس قانونی عمل کردهاند.

2- نیت درونی ارتکاب جرم :

بخش 4 از 97 CCA به این مطلب میپردازد که نیت درونی در ارتکاب جرم چیست شخصی محکوم به ارتکاب جرم است اگر دسترسی غیر قانونی بر این قصد باشد که بخواهد به ارتکاب جرمی که بر اساس قانون جزا به تقلب، دروغ و یا آسیب رساندن منجر شود ادامه دهد و یا بخواهد از طریق خود و یا شخصی دیگر ارتکاب چنین جرمی را سهولت بخشد.

اینکه ارتکاب جرم همزمان با دسترسی به سیستم و یا بعدها انجام شد حائز اهمیت نیست. به عنوان مثال هکری که بخواهد به قصد تهدید از طریق ایمیل به کامپیوتر و سیستم آن دسترسی پیدا کند اما نتواند وارد سیستم شود. احتمال آن ضعیف است که این شخص محکوم شود چرا که جرمی را مرتکب شده که تنها در حد برنامه ریزی بوده است اما اگر قصد و نیت وی ثابت شود احتمال محکومیت او بر اساس بخش 4 97 CCA بیشتر است.

مورد شبیه RV. Thompson به راحتی به محکومیت منجر میشود. اگر چه که تکرار عملی که بر پایه دزدی و یا به دست آوردن دارایی از طریق حقه صورت گیرد هنوز قابل محکوم شدن نیست، نیت درونی جرم زمانی آشکار میشود که مجرم به اطلاعات مورد نیاز دسترسی پیدا میکند.

این بخش قانون 2 نوع جرم را شامل میشود. اول : جرم دسترسی غیر قانونی و دوم سهولت بخشیدن به جرمی که منجر به فریب، دروغ و آسیب رساندن شود. جرم دوم به جرمی که در بخش 3 97 CCA ذکر شد بستگی دارد. بر طبق این تبصره، متهم نمیتواند خلافکار اعلام شود در صورتی که مدرکی از دسترسی وی وجود نداشته باشد. به عنوان مثال، اگر شخصی به سایتی اینترنتی دسترسی پیدا کند که در آن هیچ نشانی از محدودیت در استفاده از رمز و یا کد خاص، ورود به اتاق گفتگو، تبادل نظر، گروه خبری و یا شبکه کاربری وجود نداشته باشد در این صورت استفاده شخصی قانونی است. این شخص سپس مطالب توهین آمیز یا نامناسبی را در این سایتها قرار میدهد. در این صورت، اگر چه که این شخص مرتکب جرمهای بعدی شده است، بر طبق بخش 4 97 CCA به خاطر عدم وجود دسترسی غیر قانونی مجرم شناخته نمیشود. به منظور تعیین استفادۀ مؤثر از این بخش، عامل دسترسی غیر قانونی نباید در این قانون لحاظ شود و در نتیجه در مورد پروندههایی که به طور مثال پیش از این ذکر شد، بتوان شخصی را که مرتکب جرایم بعدی شده مجرم اعلام کرد. موارد زیر شامل موقعیتهایی است که بر طبق این قانون (بخش 4 ) امکان پذیر هستند.

RV pearlstone : کارگر قبلی شرکت تلفنی که از حساب این شرکت و از حساب مشتریان آن برای اختلال در سیستم تلفنی و تماس با آمریکا سو استفاده کرد.

RV Bong : تحلیل گر شرکت سرمایه گذاری که متهم به ایجاد حسابهای جعلی در سیستم مدیریت سرمایه گذاری شد. در این جا «جرم بعدی» شامل انتقال فریبکارانه پول به حساب جعلی بوده است.

RV farquharsun : متهمی که به خاطر دسترسی به شمارهها و کدهایی که برای ایجاد مدل تلفنی تعقیب شد. farquharsun محکم به دسترسی غیر قانونی شد اگر چه که خود هرگز از کامپیوتر استفاده نکرد اما تنها از کارگر شرکت تلفنی خواست که به اطلاعات دسترسی پیدا کند.

تغییرات غیر قانونی در محتوای هر کامپیوتر :

هر شخص که عملی را انجام دهد که منجر به تغییرات غیر قانونی محتویات و مطالب کامپیوتر شود بزهکار به حساب میآید. مفهوم اختیار به همان شکلی که در بخش 1 بیان شده به کار میرود. تغییرات در صورتی غیر قانونی است که شخصی که این تغییرات را سبب شده حق ایجاد این تغییرات را نداشته و یا رضایت شخصی را که حق این تغییرات را نداشته و یا رضایت شخصی را که حق این تغییرات را دارد جلب نکرده باشد. بخش 2 این قانون به طور مفصل در مورد تغییرات صحبت به عمل آورده است. تغییر محتویات کامپیوتر زمانی اتفاق میافتد که به واسطۀ استفاده از عملکردهای کامپیوتر یا هر کامپیوتر دیگر :

a ) هر برنامه و اطلاعات موجود در کامپیوتر مورد نظر تغییر کرده و پاک شود.

b ) اطلاعاتی دیگر به محتویات معرفی یا اضافه شود.

c ) رویدادی که باعث اخلال عملکرد عادی کامپیوتر شود اتفاق بیفتد.

بر طبق این تعریف، تغییرات غیر قانونی چنان دامنه وسیعی دارد که شامل دستورهای مخرب و تغییرات فوری میشود. اگر چه که به منظور بزهکار شمردن شخصی، مدرکی قوی مبنی بر تغییرات غیر قانونی باید وجود داشته باشد.

در غیر این صورت رأی بر بی گناهی صادر میشود. در پروندۀ RV. Vatsal patel که مربوط به پروژۀ نوشتن نرم افزاری خاص بود آنچه اتفاق افتاد این بود که کابلهای اطلاعاتی ناپدید شدند و سرانجام پیشرفت کار متوقف شد. برنامه های تخریب شده در کامپیوتر متهم پیدا شد. حکم محکومیتی بر اساس بخش 3 قانون استفاده نادرست از کامپیوتر 1990(انگلستان) که معادل بخش 5 1997 CCA مالزی است اعمال شد. خسارتهای کلی ارباب رجوع بالغ بر 90 پوند میشد و این احتمال وجود داشت که متهم جدولها را به منظور طولانی کردن این قرار داد پر سود از بین برده و پاک کرده است.

هیچ مدرک حقیقی برای اثبات دست داشتن متهم در این موضوع وجود نداشت. در نتیجه، دادگاه حکم تبرئه او را صادر کرد. دیگر مورد مربوط به تغییر اطلاعات کامپیوتر پرونده R V sinha است. وی که دکتر عمومی در کاردیف است متهم به استهزاء گرفتن و سعی بر منحرف کردن یک مورد قانونی است. او با دانستن این مطالب که نوعی دارو خطر حمله کشنده آسم را افزایش میدهد آن را برای یک زن حامله که قبلاً به آسم بود تجویز کرد. بعدها دکتر این مطلب را بیمار از بیماری آسم رنج میبرده را در رکوردهای کامپیوتر خود تغییر داده این مورد به این دلیل که دکتر اجازه استفاده از کامپیوتر را داشته نتوانست بر طبق بخش 3 قانون استفاده نامناسب از کامپیوتر 1990 (انگلستان) با آن برخورد شود.

در بخش 2 این قانون در مالزی تنها از آنچه تغییر غیر قانونی به حساب میآید صحبت شده اما متأسفانه این بخش شامل افرادی نمیشود که با داشتن مجوز دست به سوء استفاده و یا استفاده بیش از حد از قدرت خود برای تغییر محتویات کامپیوتر استفاده میکنند. این بخش قانون میبایست برای پاسخ به این مشکل مورد بازبینی قرار گیرد.

مثالهای دیگر از این تبصره خاصی را میتوان در پرونده RV Gaulden the times و RV. Whitaker مشاهده کرد. در مورد پرونده اول، Gaulden برای یک شرکت چاپ بسته های امنیتی نصب میکرده. بسته شامل سرویس بوده که از دسترسی بدون رمز جلوگیری میکرده و برای این سرویس شرکت مبلغ هنگفتی را پرداخت کرد. به علت ماهیت کامپیوتری عملیاتهای چاپ، کار در شرکت به مدت چند روز متوقف شد. دادگاه به دو سال ممنوعیت از کار و جریمه رأی داد. در مورد دوم، برنامه نویسی متهم چنین ادعا کرد که از آنجا که بر طبق قرار داد او تمامی حق مالکیت ذهنی را در نرم افزار در اختیار دارد، برای تغییر نرم افزار اختیار تام دارد. دادگاه اعلام کرد که با وجود حق چاپ نرم افزار، ماهیت قرار داد محدودیتی را بر اعمال حق تغییر دهنده ایجاد میکند؛ و این شخص بر طبق بخش 3CMA (و یا بخش 5 CCA 1997 مالزی) متهم شناخته شد.

4- ارتباطات نادرست و غلط :

شخصی متهم به ارتکاب جرم میشود اگر شخصی به طور مستقیم و یا غیر مستقیم عدد، کد، رمز عبور و یا هر روشی دسترسی به کامپیوتر را در اختیار شخصی به غیر از کسی که اجازه انتقال اطلاعات به وی را دارد بگذارد. این حکم جرم برای جبران عمل خلاف دسترسی مستقیم و یا غیر مستقیم غیر قانونی به هر سرویس کامپیوتر وضع شد. به عنوان مثال یک کارمند اجازۀ افشای راه دسترسی به سیستم کامپیوتر را به شخصی به جز کسی که اجازه انتقال اطلاعات را به وی دارد، نمیتواند داشته باشد.

5-تشویق و شروع به ارتکاب جرم :

بر طبق بخش ( 1 ) 7 از CCA 97 تشویق به ارتکاب جرم و یا تلاشی به ارتکاب هر نوع عمل خلاف جرم محسوب میشود. علاوه بر آن، شخصی که در برنامه ریزی و یا مراحل بعدی ارتکاب جرم دست دارد بر اساس این قانون متهم شناخته میشود. برای این جرم خاصی، محکومیت زندان بیشتر از نیمی از حداکثر زمان تعیین شده برای جرم را شامل نمی شود بر طبق این بخش از قانون، برنامه ریزی و تلاشی برای ارتکاب جرم عمل خلاف به حساب میآیند. در حقوق جزا، جدا کردن مرز بین آماده سازی و تلاشی برای ارتکاب جرم بسیار سخت است اگر چه که جرم تلاش به ارتکاب جرم نیازمند آن است که برای جرم نامیده شدن از لحاظ درجه نزدیکی به انجام جرم تست شود، در حالی که آماده سازی برای ارتکاب عمل خلاف بر طبق بخش 511 از قانون جزا جرم محسوب نمیشود. اما بر طبق بخش ( 2 ) 7 از CCA 97 جرم به حساب میآید.

اشتباهات موضوعی: صاحب کامپیوتری که برنامه ای را در اختیار دارد که در کامپیوتری ذخیره شده و یا از کامپیوتری گرفته میشود و وی حق قانونی ذخیره و یا گرفتن این اطلاعات را نداشته باشد تا زمانی که خلاف آن اثبات شود مرتکب جرم بخش 3 شده است. این بخش قانون بیان میکند که هر شخصی که در کامپیوتر خود اطلاعاتی را داشته باشد که غیر قانونی کسب شده باشند و چه آگاهانه از این جرم با خبر باشد یا نه مرتکب جرم دسترسی غیر قانونی به اطلاعات را شده است.

این حکم بر اساس قانون بخش 3 قابل اجرا است. عبارت «مگر غیر از آن ثابت شود» به عنوان جرمی با مسئولیت قانونی تفسیر میشود. حتی اگر دارنده کامپیوتری که حاوی اطلاعات غیر مجاز است از محتویات موجود در کامپیوتر بی خبر باشد، به دلیل ماهیت بسیار بالای قانونی این جرم، وی مسئول شمرده میشود.

صلاحیت قضایی :

خاصیت بی مرزی کامپیوترها در انتقال و دریافت اطلاعات به وجود مرزهای ملی توجه ای ندارد. فعالیتهای خلافکارانه در حالی به صورت on – line انجام میشوند که افراد خلافکار از کشورهای مختلف در آن سهیم هستند. این سئوال مطرح میشود که کدام سیستم قانونی دارای اختیار است؟ CCA 97 جواب این سئوال را در بخش 9 این قانون آورده است. این تبصره توضیحی است بر استفاده از این بخش قانون که از طریق آن هر شخصی که خارج از کشور مالزی در هر نقطه از جهان و با هر ملیت و یا نوع شهروندی مرتکب جرمی شود در حوضه ی اختیارات قضایی مالزی قرار میگیرد اگر اطلاعات و یا برنامه کامپیوتری در مالزی واقع شده باشد و یا امکان اتصال، فرستادن و استفاده کردن توسط کامپیوتری در مالزی وجود داشته باشد. واضحاً این بخش قانون اختیارات زیادی را در اختیار واحد اجرای قانون قرار داده است. اما مشکل در اجرای قانون برای متخلفین اینترنتی است که در خارج از مالزی سکونت دارند؛ و این با اختیارات قضایی کشور دیگر تداخل دارد. بهترین مثال از مواردی که به هنگام محکوم کردن فعالیتهای خلاف بینالمللی ایجاد میشوند را میتوان در پروندۀ RV Governcr of Britxon Prcson & Anor exparte leorn ( Levin’s case ) یافت.

در سال 1994، بانک شهر دچار نا امنی زیادی در سیستم برنامه ریزی پولی خود شد دلیل این ناامنی انتقال مبالغ موجود در حسابهای مشتریان به حساب متهم و همدستانش بود. پس از همکاری همه جانبه ی آژانسهای اجرای قانون و بقیه سازمانها، من جمله شرکت تلفنی St. Petersburg، متهم پیدا و شناسایی شد. ولادیمرلوین در انگلستان دستگیر شد و پس از درخواست تجدید نظر به کشور آمریکا تحویل داده شد.

دو مورد مهم در این پرونده وجود دارد :

1- قانون تحویل مجرم به مرجع قضایی کشور دیگر (استرداد) :

در هنگام تحویل مجرم، متقاضی موظف است ثابت کند که عمل مجرم فراتر از کمترین حد جرایم سنگین در دو حوضه ی قضایی است، یعنی هم در کشوری که مجرم از آن بازستانی میشود و هم کشوری که مجرم به آن تحویل داده میشود.

2- محل وقوع جرم :

در پرونده levin، مشاور متهم ادعا کرد که عمل خلاف در سنت پطرزبورگ زمانی اتفاق افتاده که levin برای انتقال غیر قانونی پول از بانک شهر کلیدهای خاصی از صفحه کلید کامپیوتر را فشار داده و در نتیجه قانون روسیه قابل اجرا است. مشاور متهم اظهار داشت که مکانی که در آن تغییرات اطلاعات صورت گرفته، یعنی کامپیوتر بانک شهر در Paris penny آمریکا جایی است که جرم به وقوع پیوسته. رأی دادگاه به نفع متهم صادر شد؛ و دلیل آن این بود که زمان حقیقی که levin با سیستم کامپیوتری بانک در ارتباط بوده همان تماس با کلیدهای کامپیوتر بوده است.

هماهنگی بینالمللی :

گامهای مهمی توسط برخی سازمانها برای هماهنگ سازی محافظت قانونی در برابر ارتباطات اینترنتی در سطح بینالمللی برداشته شده است. اجرای قوانین داخلی بدون همکاری همۀ کشورهایی که از طریق سیستم اینترنتی به هم متصل هستند آسان نخواهد بود. تلاشهای زیر توسط تعداد کمی از سازمانها انجام شده است :

1- OECD : پس از کاری مشترک با مجمع فعال در زمینه اطلاعات، (خط مشی) سیاست ارتباطاتی و کامپیوتر ( ICCP )، گزارشی نهایی در سال 1986 منتشر شد که شامل 5 دسته جرایم اینترنتی است که یک شیوۀ مشترک را در مورد جرایم کامپیوتری تشکیل میدهند.

2- شورای اروپا : کمیته اروپایی با عنوان مشکلات مربوط به جرایم به منظور رسیدگی به مسائل حقوقی که به واسطه جرایم کامپیوتری ایجاد شدهاند. گزارشی نهایی در سال 1989 منتشر شد.

· کنوانسیون جرایم اینترنتی : شورای اروپا در حال حاضر مشغول ایجاد توافقنامه ای است که مسائلی از جمله همکاری دو جانبه، تحویل مجرم به مراجع کشور دیگر، منع و رمز گشایی ارتباطات اینترنتی را شامل خواهد شد.

· کنوانسیون همکاریهای چند جانبه حقوقی : اجرای قوانین جرایم اینترنتی

نتیجه گیری:

اجرای قانون CCA 97 از ابتدای ماه ژوئن سال 2000 راهکار مفیدی است برای مقابله با مشکلات جدی جرایم اینترنتی. همانگونه که قبلاً گفته شد، مشکلاتی که در ارتباط با جرایم سنتی ایجاد میشوند دیگر وجود ندارند چرا که قانون جدید از مواردی که «سخت قابل اثبات هستند» و قانون را غیر قابل اجرا میکنند رهایی پیدا کرده. به عنوان مثال جرم دسترسی غیر مجاز، مستلزم عامل دارایی قابل انتقال و فیزیکی که با ماهیت دیجیتالی هم خوانی ندارد نیست.

سه جرم اصلی در CCA 97 ممکن است بر مشکلات قوانین سنتی فایق آیند. با این وجود تبصره های CCA 97 به نوبۀ خود مشکل ساز هستند. همان طور که ذکر شد، فائق آمدن بر قسمتهای مشکل ساز این تبصرهها بهترین راه حل است.

Cyber-crimes: Problems And Solutions Under Malaysian Law.

By:

Associate Prof. Dr. Nazura Abdul Manap

Lecturer in Information Technology Law

Universiti Kebangsaan Malaysia ( The National University Of Malaysia)

43600 Bangi ,Selangor, Malaysia.

Email: [email protected]

ABSTRACT.

Malaysia has been burdened with the explosion of information technology since middle of 1990s. This is due to the rapid development of internet technology all over the world. Computer systems offer some new and highly sophisticated opportunities for law breaking and they create the potential to commit traditional type of crime in non-traditional ways. One of the obvious problems occurred by the usage of this technology is the new version of crimes, so-called “cyber-crimes”. Basically traditional crimes require the proof of physical elements, unlike this cyber-crime which is committed virtually , the task of proving the criminal act is increasingly difficult. The cyber-crime is transnational in nature which requires concerted international cooperation to address it effectively. This can only happen , however, if there is a common framework for understanding what the problem is and what solutions there may be. Since criminal law in Malaysia is inadequate to curb this problem , the government has come up with the new legislation namely Computer Crime Act 1997. Till date, this particular act has not yet been tested since it is still not enforced. Thus, this paper is aimed at highlighting this new version of crime and how to harmonize the existing law amongst the countries.

( برگرفته از فصلنامه وکیل مدافع - ارگان داخلی کانون وکلای دادگستری خراسان، سال نخست، شماره دوم، پائیز 1390)

اصل وحدت تابعیت زوجین در حقوق ایران ماهیت نحله